系统权限体系设计方案_系统权限体系设计方案模板

admin 发布:2024-09-26 01:36 8

一、前言

随着信息化技术的发展,系统安全问题越来越受到重视。为了保障系统的稳定运行和数据安全,设计合理的权限体系至关重要。本方案旨在设计一套符合企业需求的系统权限体系,以确保系统运行的安全性和可靠性。

二、权限体系设计原则

1. 安全性原则:权限体系的设计应确保系统的安全,防止未经授权的访问和数据泄露。

2. 灵活性原则:权限体系应支持不同的角色和用户,提供灵活的权限管理功能。

3. 易用性原则:权限体系应简单易用,方便用户使用和管理。

4. 可扩展性原则:权限体系应能够适应企业未来的发展需求,易于扩展和升级。

三、系统权限设计思路

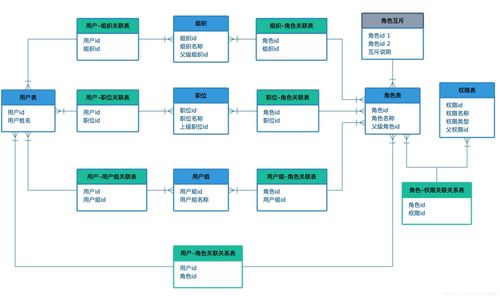

1. 用户角色划分:根据企业需求,将用户划分为不同的角色,如管理员、普通用户等。

2. 权限分配策略:根据不同的角色,分配不同的系统权限,如数据查看、数据编辑、系统操作等。

3. 权限控制方式:采用多种方式进行权限控制,如基于角色的权限控制、基于用户的权限控制、基于时间的权限控制等。

4. 权限动态调整:根据用户的使用情况,动态调整用户的权限,以满足企业的实际需求。

四、权限管理模块设计

1. 用户管理模块:包括用户添加、删除、修改等功能,支持批量操作。

2. 角色管理模块:定义不同的角色,并为角色分配相应的权限。

3. 权限分配模块:根据不同的角色和用户,分配相应的权限。

4. 日志管理模块:记录用户操作行为,以便进行权限审计和问题排查。

五、权限控制方式

1. 基于角色的权限控制:根据用户所担任的角色,分配相应的权限,实现权限的集中管理。

2. 基于用户的权限控制:允许用户自定义自己的权限,实现灵活的权限分配。

3. 基于时间的权限控制:根据用户的使用时间,动态调整用户的权限,以满足企业的实际需求。

4. 基于任务的权限控制:根据不同的任务,分配相应的权限,提高工作效率。

六、安全风险控制

1. 定期审计:定期对用户操作行为进行审计,发现潜在的安全风险。

2. 异常行为检测:通过数据分析和监控,发现异常操作行为,及时进行处理。

3. 密码安全:设置合理的密码策略,确保用户密码的安全性。

4. 访问控制:对系统进行访问控制,限制未经授权的访问和数据泄露风险。

七、实施与维护

1. 培训与指导:对用户进行培训和指导,确保用户能够正确使用和管理工作。

2. 持续优化:根据用户反馈和企业需求,持续优化和完善权限体系设计方案,以确保其满足企业的实际需求。

版权说明:如非注明,本站文章均为 BJYYTX 原创,转载请注明出处和附带本文链接;

推荐应用

相关推荐

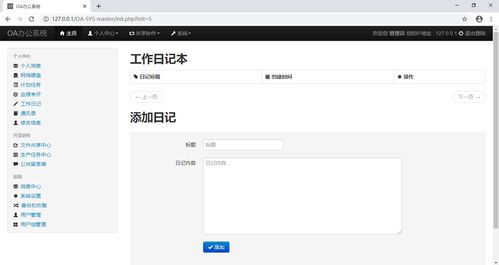

- 11-03oa系统下载安装,oa系统app

- 11-04联想旗舰版win7,联想旗舰版win7密钥

- 11-02word2007手机版下载,word2007手机版下载安装

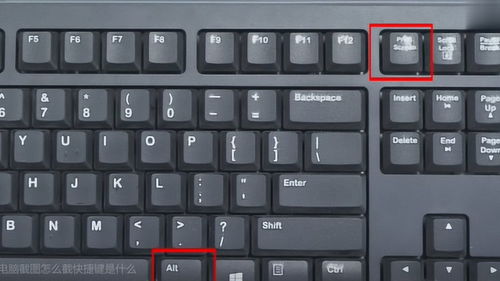

- 11-03键盘位置图,键盘位置图片高清

- 11-02电脑分辨率正常是多少,电脑桌面恢复正常尺寸

- 03-08little,little busters

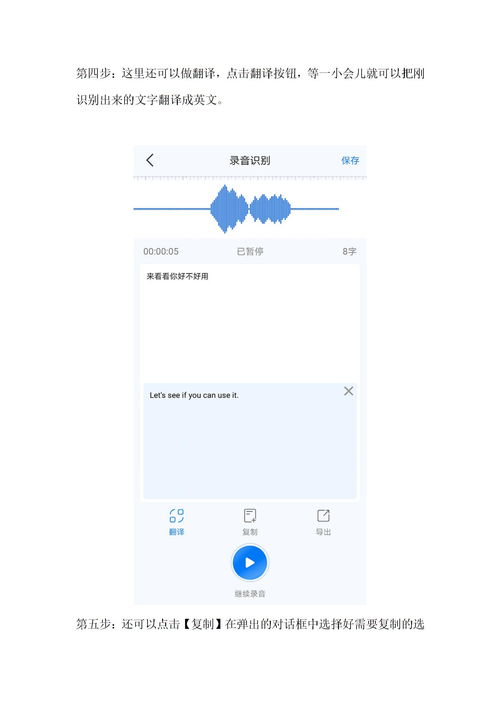

- 11-02手机万能格式转换器,手机万能格式转换器下载

- 11-02msocache可以删除吗,mediacache能删除吗

- 12-22换机助手,换机助手为什么连接不成功

- 12-23国产linux系统哪个好用,好用的国产linux系统

取消回复欢迎 你 发表评论:

- 排行榜

- 推荐资讯

-

- 03-08little,little busters

- 12-22换机助手,换机助手为什么连接不成功

- 12-23国产linux系统哪个好用,好用的国产linux系统

- 12-27怎样破解邻居wifi密码的简单介绍

- 03-08格式工厂官方免费版电脑版下载,格式工厂最新官方版

- 03-08office安装包,office安装包可以发给别人吗

- 03-08电脑重装系统100元贵吗,电脑重装系统好多钱

- 03-08显示器输入不支持黑屏,显示器输入不支持黑屏怎么设置

- 03-08vista系统还能用吗,vista有几个版本

- 03-08万能五笔,万能五笔怎么设置快捷短语

- 热门美图

- 最近发表